Anteayer, el mundo de las celebridades se escandalizó -de nuevo y como

si fuera la primera vez- con la filtración de fotos y videos íntimos

que, supuestamente, habían sido robados del servicio de almacenamiento

online de Apple, llamado iCloud. El ataque, se dijo, habría explotado

una vulnerabilidad en otro de los servicios de la compañía, Find My iPhone, que sirve para geolocalizar el teléfono, por si se pierde o lo roban.

La compañía emitió ayer una declaración oficial en la que negó su

responsabilidad y apuntó a contraseñas débiles y técnicas de ingeniería

social que fueron empleadas para hacerse de ese material privado. En el

medio quedaron atrapados la Nube, concepto vaporoso al que es fácil

culpar de cualquier brecha de seguridad, y los usuarios, que se sienten

cada día más expuestos a los ataques informáticos. No se equivocan.

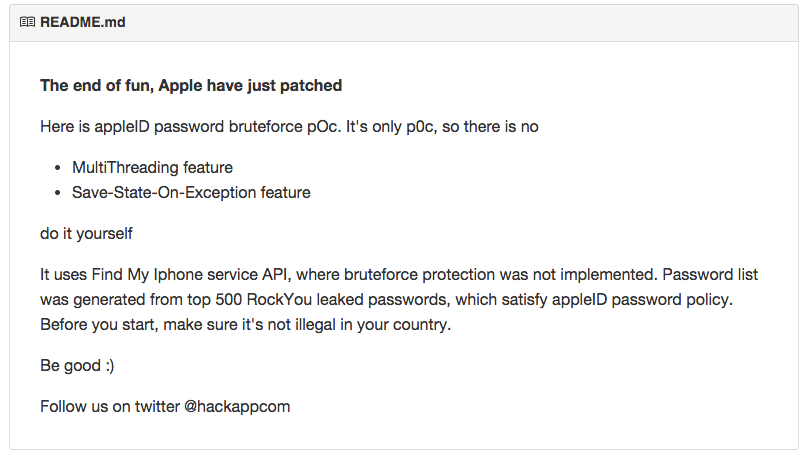

Consultado por Next, Cristian Borghello, especialista en seguridad informática y creador del sitio especializado en el tema Segu-Info, considera factibles ambas posibilidades. "La

herramienta que se habría usado para explotar una vulnerabilidad de

iCloud estuvo publicada en la Web durante varias horas, y aparentemente

funcionaba", explicó el experto.

Sin embargo, Borghello tiende a creer en las declaraciones oficiales

de Apple, según las cuales los ataques se concentraron solo en un

puñado de personas famosas que usaban claves fáciles de adivinar o

deducir.

El especialista en seguridad digital señala que, además de prestar

poca atención a la elección de una contraseña segura, muchos usuarios

de los servicios que almacenan información en Internet no tienen en

cuenta que estos sistemas guardan en "la nube" todas las fotos y

videos que registren con teléfonos o tabletas, y lo hacen sin

preguntar, de modo automático, si así están configurados.

"Y una vez que una foto, un video o cualquier otro material digital

sube a Internet, dejó de estar bajo nuestro control; la comodidad de

tener información accesible desde cualquier equipo y en cualquier

momento tiene esta contracara", explica Borghello.

En los hechos es un problema de enorme complejidad que combina las

vulnerabilidades propias del software, la velocidad de propagación del

dato digital a escala global por Internet y una serie de hábitos

riesgosos que los usuarios no han logrado, pese a los repetidos

incidentes, erradicar.

Mientras arreciaban los rumores acerca de cómo una de las mayores

compañías de tecnología había sido hackeada con consecuencias

cinematográficas, Apple emitió un duro comunicado. "Luego de 40 horas

de investigación -declaró ayer por la tarde- hemos descubierto que las

cuentas de ciertas celebridades fueron comprometidas por medio de

ataques dirigidos sobre los nombres de usuario, contraseñas y preguntas

de seguridad [?]. Ninguno de los casos que investigamos fue el resultado

de una falla de seguridad en los sistemas de Apple, incluidos iCloud y

Find My iPhone".

Por su parte, el Instituto SANS, una compañía privada estadounidense que se dedica a la seguridad informática, publicó que la falla de seguridad que Apple niega en efecto existió,

pero fue corregida rápidamente cuando estalló el escándalo. La

vulnerabilidad, según Rob Vanden Brink, del SANS, permitía que un

atacante probara un número ilimitado de contraseñas en el servicio Find

My iPhone, algo que se conoce como ataque de fuerza bruta. Una vez

obtenida la contraseña, el pirata obtenía acceso al resto de los

servicios de Apple. El sitio The Next Web dijo haber probado la falla.

Si esto es así, el verdadero problema no estaría en las fotos de las

celebrities, sino en la información que otros piratas pudieron haber

obtenido por este método y cuyo destino se desconoce.

El asalto a la intimidad de ricos y famosos está en otro nivel y no

requiere millones de dólares en infraestructura y grandes equipos de

ingenieros. Por eso, si Apple realmente expuso una vulnerabilidad tan

burda -una que afectó a Twitter en 2009, cuando tenía un puñado de

empleados-, es de verdad una mala noticia. Hasta última hora de ayer,

era la palabra de Apple contra la del Instituto SANS y The Next Web.

Buenas prácticas

Para robar fotos de celebridades, los piratas disponen de métodos

económicos que funcionan muy bien con la mayoría de los particulares. El

acceso físico al dispositivo, archivos adjuntos maliciosos y links a

sitios infectados que otorgan acceso remoto al equipo, mensajes de

soporte técnico espurios y las omnipresentes conexiones inalámbricas sin

contraseña.

En cuanto a los datos comprometidos, no se trata sólo de fotos y videos

íntimos, cuya reverberación mediática, por desgracia, simplifica el

problema. Nuestra geolocalización y recorridos (GPS mediante), el

colegio al que asisten nuestros hijos, los horarios de la familia y

hasta lo que comimos el domingo, casi toda nuestra vida está hoy

registrada en uno o más dispositivos digitales que pasan la mayor parte

del tiempo en línea de forma autónoma. Un smartphone promedio es capaz

de almacenar tanta información como para llenar una tonelada de papel. Y

pesa poco más de 100 gramos. Proteger nuestros datos no es difícil,

pero supone cambiar ideas muy arraigadas. Este obstáculo se ha probado

formidable, a juzgar por los hechos recientes.

Una de las ideas más difíciles de desterrar es que los documentos no se

multiplican. Cuando estaban en papel o acetato no lo hacían. Pero hoy el

smartphone, la tableta y la computadora, por medio de iCloud, Google

Drive, Dropbox y otros, hará copias de respaldo en la nube (es decir, en

Internet) de forma silenciosa y automática. Conviene desactivar esta

función desde la configuración del móvil, si esos datos son personales. Y

suelen serlo. En general, es mejor hacer el backup de nuestros datos

móviles de forma manual, selectiva y controlada. No queremos perderlos,

pero tampoco que sus copias se reproduzcan sin control.

Desde luego, hay que usar contraseñas robustas y proteger sobre todo la

cuenta de correo electrónico que usamos para recuperar las claves de los

otros servicios. Activar la doble autenticación es muy aconsejable.

Dejar nuestro Wi-Fi hogareño sin contraseña es muy mala idea, y todavía

peor es usar los Wi-Fi abiertos que encontramos por ahí. Aunque mucho

del tráfico de datos hoy viaja cifrado, estas conexiones todavía siguen

siendo una forma de lograr acceso a los dispositivos.

Hay que ser particularmente prudente con cualquier cosa que nos llegue

(por mail, chat, SMS, mensaje directo, Facebook, etcétera), sobre todo

si resulta muy tentadora o demasiado alarmante. La ingeniería social

intenta que dejemos de razonar y hagamos clic en un link malicioso. Ante

la más mínima duda es mejor abstenerse.

Mantener todo el software de nuestros dispositivos actualizado, para

corregir a tiempo las vulnerabilidades que, de otro modo, dejarían una

posible puerta de entrada a los piratas.

Ponerle una buena contraseña a nuestra sesión de Windows, Mac o Linux, y

bloquear con PIN o contraseña el smartphone y la tableta. De otro modo,

si nos roban o perdemos el equipo, una persona malintencionada tendrá

acceso a todos nuestros servicios en línea, además de fotos y videos,

información bancaria, contraseñas y demás. Cifrar los móviles es una

buena medida adicional.

Fuente: Ariel Torres - La Nación y Clarín

0 comentarios:

Publicar un comentario